Сотрудники МВД России при поддержке специалистов компании F.A.С.С.T., российского разработчика технологий для борьбы с киберпреступлениями, вычислили и задержали участников хакерской группы SugarLocker. Злоумышленники работали под вывеской легальной IT-фирмы, предлагающей услуги по разработке лендингов, мобильных приложений и интернет-магазинов. Об этом «Газете.Ru» сообщили в пресс-службе F.A.С.С.T.

По данным следствия, программа-вымогатель SugarLocker (также известен как Encoded01. – прим. ред.) появилась еще в начале 2021 года, но в первое время активно не использовалась. В ноябре того же года на андеграундном форуме RAMP от участника под ником «gustavedore» было опубликовано объявление о запуске партнерской программы по модели RaaS (от англ. Ransomware-as-a-Service, «программа-вымогатель как услуга») и наборе партнеров в группу хакеров-вымогателей, использовавших шифровальщик SugarLocker.

«Суть модели RaaS в том, что разработчики продают или сдают в аренду вредоносное ПО своим партнерам для дальнейшего взлома сети и развертывания программ-вымогателей», – объяснили в F.A.С.С.T.

В объявлении говорилось, что хакерская группировка атакует цели через сети и RDP (протокол удаленного рабочего стола. – прим. ред.), не работает по странам СНГ и готова незамедлительно начать работу с партнерами на условиях: 70% от выручки получает партнер, а 30% — SugarLocker. В случае, если доход превысит $5 млн, прибыль будет распределена на более выгодных условиях: 90% на 10%, соответственно.

В начале января 2022 года эксперты F.A.C.C.T. установили, что некоторые элементы инфраструктуры SugarLocker располагались на российских хостингах. Из-за того, что злоумышленники допустили ошибку в конфигурации веб-сервера, удалось обнаружить SugarPanel – панель управления программой-вымогателем.

«В ходе расследования были установлено несколько фигурантов, которые не только занимались продвижением своего шифровальщика, но и разрабатывали вредоносное программное обеспечение на заказ, создавали фишинговые сайты интернет-магазинов, нагоняли трафик пользователей на популярные в России и СНГ мошеннические схемы», – объяснили в компании.

Примечательно, что злоумышленники работали под вывеской легальной IT-фирмы Shtazi-IT, предлагающей услуги по разработке лендингов, мобильных приложений, скриптов, парсеров и интернет-магазинов. Компания открыто размещала объявления о найме новых сотрудников – разработчиков, в контактах был указан Telegram-аккаунт все того же @GustaveDore. Всю собранную информацию эксперты F.A.C.C.T. передали в полицию – БСТМ МВД России.

В январе 2024 года трое членов группы SugarLocker были задержаны сотрудниками БСТМ МВД России при участии специалистов компании F.A.C.C.T. В ходе обыска у подозреваемых были обнаружены ноутбуки, мобильные телефоны, следы переписки, прочие цифровые улики, подтверждающие их противоправную деятельность.

Фигурантам уже предъявлены обвинения по статье 273 УК РФ «Создание, использование и распространение вредоносных компьютерных программ».

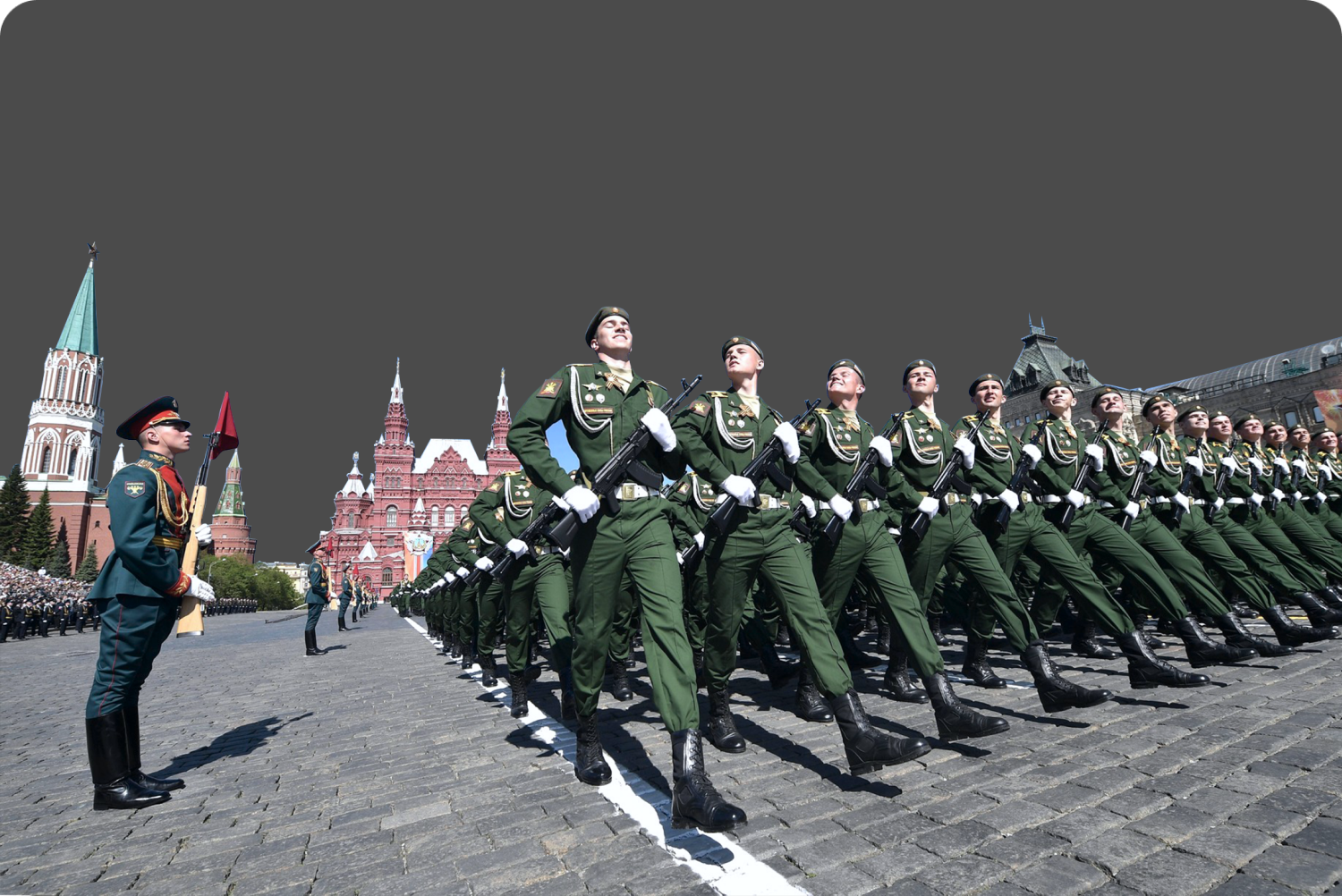

Ранее правоохранительные органы западных государств ликвидировали группировку хакеров LockBit.