Сгенерированные специальным образом звуковые волны могут не только нарушать работу акселерометров в смартфонах, автомобилях, дронах, медицинских приборах и устройствах «интернета вещей», но и послужить основой для их взлома. Новое исследование американских специалистов под руководством Кевина Фу из Университета штата Мичиган говорит о том, что отныне нельзя автоматически доверять показаниям аппаратных датчиков для принятия критически важных решений.

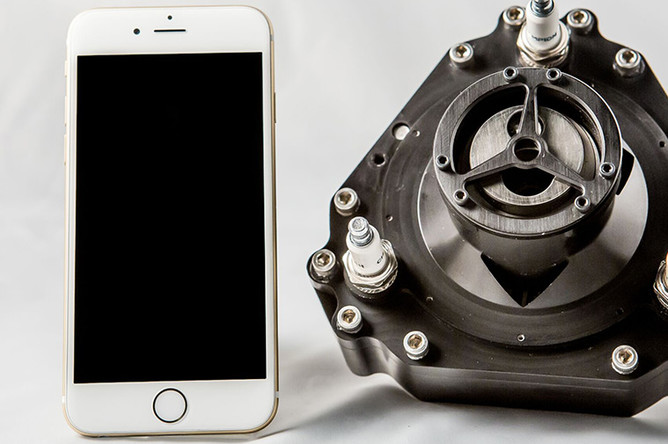

Мичиганским инженерам с помощью точно подобранных акустических тонов дешевого внешнего динамика и резонансных взаимодействий удалось обмануть 15 из 20 различных моделей таких акселерометров, заставив их регистрировать движения, которых в реальности не было.

Так, исследователи смогли заставить приложение в Android для фитнес-браслета Fitbit зарегистрировать тысячи фиктивных шагов (и тем самым даже получить кое-какие «награды»), а зловредный «музыкальный» файл, проигранный на собственном динамике смартфона, обманул программу для дистанционного управления игрушечным автомобилем посредством встроенного в телефон акселерометра. Наконец, еще один музыкальный файл заставил акселерометр смартфона Samsung Galaxy S5 вывести на графике слово WALNUT.

«Множество современных устройств уже теперь содержат MEMS-акселерометры, — поясняет Кевин Фу. — А в будущем они неизбежно станут автоматически полагаться на подобные датчики при принятии критически важных решений».

Автономные системы, такие как беспилотные летательные аппараты для доставки грузов от интернет-магазинов или автомобили, не нуждающиеся в водителе, основывают свои решения на показаниях подобных датчиков. «У людей тоже есть свои «датчики» — глаза, уши и нос. Мы доверяем нашим органам чувств, пользуемся ими для принятия решений, — говорит еще один автор исследования, докторант Тимоти Трипель. — Если автономные системы не смогут полностью доверять своим «чувствам», то безопасность и надежность этих систем окажется под вопросом».

«Взлом» подобен известному фокусу, с помощью которого голос оперного певца может заставить разлететься вдребезги стеклянный фужер (при этом надо, правда, очень постараться, и не с каждым стаканом такое получится).

Главное — подобрать разрушительную резонансную частоту, то есть взять правильную ноту.

Исследователи подбирали резонансные частоты к 20 акселерометрам пяти разных производителей (Analog Devices, Bosch, InvenSense, Murata Manufacturing и STMicroelectronics). В 75% случаях им удалось нарушить работу датчиков (скажем, вызвать отключение гироскопов), а в 65% случаев — управлять устройством.

Датчики, конечно, в этом случае не разлетаются вдребезги, однако декодируют звуки в виде ложных показаний, доставляемых к микропроцессору. Разумеется, последствия всех этих экспериментов пока не выглядят устрашающе, однако демонстрируют потенциальную дыру в безопасности там, где ее до сих пор никто не искал.

К тому же цифровые фильтры нижних частот, которые должны срезать высокие частоты выше некоторых показателей, и усилители просто еще не разрабатывались с учетом новых требований к безопасности. В некоторых случаях они даже непреднамеренно подчищают звуковой сигнал таким образом, что облегчают работу хакеров, пытающихся подобрать ключи для управления системой.

Мичиганские исследователи уже представили свои методы перенастройки оборудования и два прототипа программ, позволяющих устранить ряд проблем и свести к минимуму вред от обнаруженных уязвимостей, они также предупредили производителей, не забыв, впрочем, подать заявки на соответствующие патенты и объявить о поиске партнеров для коммерциализации своих разработок и вывода их на технологический рынок.

26 апреля доклад на эту тему будет представлен в Париже на ежегодной Европейской конференции по проблемам безопасности и обеспечению конфиденциальности.